Аналітичний дайджест кіберподій за липень

КЛЮЧОВІ ВИСНОВКИ

За даними Держспецзв’язку, з 24 лютого відбулося 825 атак на сайти в Україні. Інтенсивність нападів залишається високою протягом усієї війни — так, за ІІ квартал було здійснено 548 спроб злому ресурсів. 1

Держспецзв’язку зазначає, що зловмисники не користуються способами злому, що важко відстежуються. А близько 60−70% спроб втручань припадало на прості фішингові розсилки.

90% всіх атак здійснюють військові хакери рф та білорусі, діяльність яких фінансується владою. 2 На відміну від хакерських груп, пов’язаних з головним управлінням Генштабу міністерства оборони рф (ГРУ) – фактично російською військовою розвідкою, хакери зі Служби зовнішньої розвідки росії, як вважається, діють більш приховано. 3

У червні 2022 року СБУ попередила та нейтралізувала понад 140 кіберінцидентів та кібератак.4 А загалом з початку повномасштабної агресії рф СБУ нейтралізувала більш ніж 1,2 тис. кіберінцидентів і кібератак на інформаційні системи органів державної влади та критичної інфраструктури України. 5

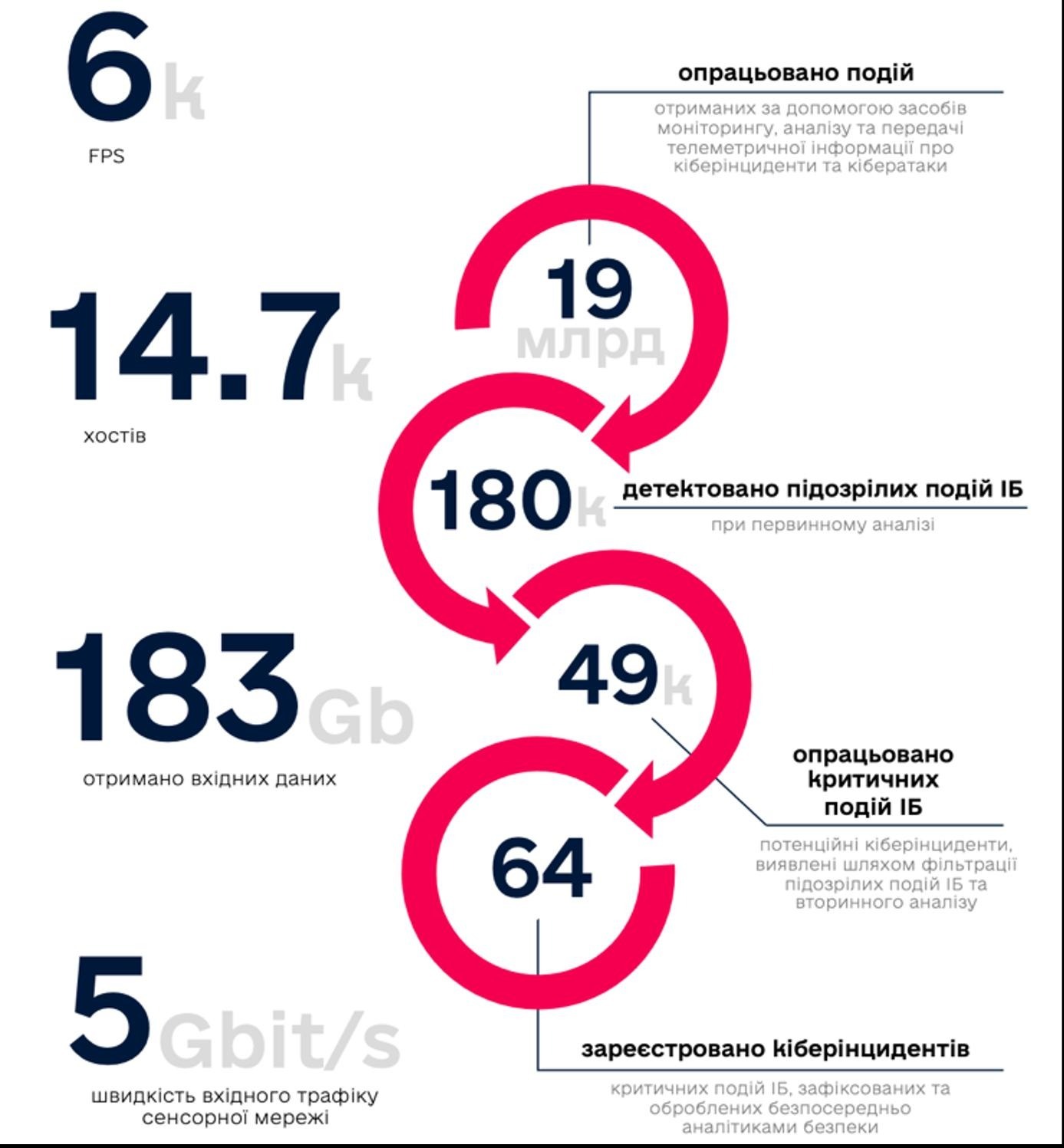

Оперативний центр реагування на кіберінциденти Державного центру кіберзахисту Держспецзв’язку оприлюднив звіт за результатами роботи Системи виявлення вразливостей і реагування на кіберінциденти в ІІ кварталі 2022 року. 6

Загалом було опрацьовано 19 млрд подій, зібраних за допомогою засобів моніторингу, аналізу та передання телеметричної інформації про кіберінциденти та кібератаки. Кількість зареєстрованих та опрацьованих кіберінцидентів зросла до 64.

Основною метою хакерів є кібершпіонаж, порушення доступності державних інформаційних сервісів та навіть знищення інформаційних систем за допомогою програм-вайперів.

У II кварталі 2022 року зафіксовано істотне зростання активності хакерських груп щодо розповсюдження шкідливого програмного забезпечення; серед якого є як програми, що викрадають дані, так і ті, які спрямовані на знищення даних. У порівнянні з І кварталом 2022 року, кількість подій інформаційної безпеки (ІБ) у категорії «Шкідливий програмний код» зросла на 38%.

Більшість кіберінцидентів повʼязані з хакерськими угрупуваннями, що фінансуються урядом рф. Актуальні хакерські угруповання, які атакували інформаційні ресурси України:

- UAC-0010 (Gamaredon, Armageddon, PrimitiveBear);

- UAC-0056 (Lorec53, SaintBear, GraphSteal, GrimPlant);

- UAC-0028 (APT28, Fancy Bear, Iron Twilight, Sednit);

- UAC-0098;

- UAC-0082, UAC-0113.

У ІІ кварталі 2022 року основною мішенню хакерів із російської федерації були українські ЗМІ, Уряд та місцеві органи влади. 6

Після початку злочинної агресії проти України росія значно посилила ворожу кібернетичну діяльність проти країн ЄС та всього світу, що створює ризики побічних ефектів, непорозумінь та ескалації напруги в глобальному вимірі. Про це йдеться в Декларації високого представника ЄС від імені всіх країн європейської спільноти, яку оприлюднено 19 липня на сайті Європейської ради. 7

Одним з головних хактивістських угруповань, яке «збентежує» росію та її технології кібербезпеки, залишається Anonymous. Один з підрозділів Anonymous, хакери MeshSec Turkish Hacktivist Crew, загалом зламали 2785 російських веб-сайтів. 8

У своїх атаках міжнародна хакерська група Anonymous керується шістьма основними методами 9:

- Злом баз даних.

- Орієнтація на компанії, які продовжують вести бізнес у росії.

- Блокування сайтів.

- Підготовка новобранців.

- Напад на медіа та streaming служб.

- Пряме спілкування з росіянами.

УКРАЇНА У КІБЕРПРОСТОРІ

Міжнародна взаємодія

На цьогорічному Мадридському саміті Альянс оновив Комплексний пакет допомоги Україні. У сфері кібербезпеки НАТО приділятиме увагу розбудові можливостей України, наданні необхідного обладнання і підготовці персоналу, в результаті чого Україна повинна набути здатності захищати свою інфраструктуру від найсучасніших кібератак. 10

Держспецзв’язку та Урядовий офіс Республіки Словенія з інформаційної безпеки у сфері кіберзахисту підписали Меморандум про взаєморозуміння. Документ дасть можливість об’єднання зусиль для розроблення та розповсюдження нових технологій, які сприяють запровадженню безпечного глобального інформаційного простору; а також напрацювання спільних підходів у протистоянні кіберагресії. 11

Державна служба спеціального зв’язку та захисту інформації підписала Меморандум про співробітництво щодо співпраці у сфері кібербезпеки з Агентством з кібербезпеки та безпеки інфраструктури Департаменту національної безпеки США (CISA). США разом з Україною є країнами, на які здійснюється найбільша кількість кібератак. Тому обмін досвідом та об’єднання зусиль у протистоянні кіберагресії дасть можливість обом державам значно ефективніше захищати власні інформаційні ресурси. 12

Фінансування кіберсфери

Уряд України надав 1.2 млрд грн на оновлення програмного забезпечення та інші заходи для створення безпечного кіберпростору. 1

РОСІЯ У КІБЕРПРОСТОРІ

«Хакерські наміри» росіян

Група KillNet має намір атакувати найбільшого виробника зброї для США та НАТО Lockheed Martin Corporation (зокрема виробника американських РСЗВ HIMARS). 13

Мінцифри рф збирається легалізувати білих хакерів. 14

Кібершпигуни, пов’язані зі Службою зовнішньої розвідки Росії, здійснюють кібератаки на країни-члени НАТО, використовуючи хмарні сервіси, щоб уникнути викриття. 3

Послаблення кіберсфери

В росії у другому кварталі кілька разів оновлювався рекорд тривалості DDoS-атак. 15

Мінцифри росії обговорює з ІТ-компаніями виділення кібербезпеки в окрему галузь, оскільки інформаційна безпека, бувши частиною ІТ-індустрії, дає можливість профільним підприємствам користуватись передбаченими для галузі пільгами. 16

ВИЯВЛЕНІ АТАКИ

Кібератаки на Україну

Dos/DDos:

- IТ-інфраструктура компанії ДТЕК. 17

- тимчасово припинена робота офіційного вебпорталу Державної архівної служби України. 18

- Сайти «Преступности.НЕТ» та «Niklife» зазнали атаки. 19

Фішинг/ шкідливе ПЗ:

- кібератака UAC-0056 на державні організації України з використанням Cobalt Strike Beacon (розсилання листів з темою «Спеціалізована прокуратура у військовій та оборонній сфері. Інформація щодо наявності вакансій та їх укомплектування»); 20

- атака групи UAC-0056 на державні організації України з використанням Cobalt Strike Beacon та тематики гуманітарної катастрофи; 21

- онлайн-шахрайство з використанням тематики «грошової компенсації»; 22

- кібератака на державні організації України з використанням теми ОК «Південь» та шкідливої програми AgentTesla; 23

- масове розповсюдження стілерів (Formbook, Snake Keylogger) та використання шкідливих програм RelicRace/RelicSource як засобу доставки; 24

- кібератаки групи UAC-0010 (Armageddon) з використанням шкідливої програми GammaLoad.PS1_v2; 25

- онлайн-шахрайство з використанням тематики «допомоги від Червоного Хреста»; 26

- розроблений російським хакерським угрупуванням Turla фейковий додаток «Cyber Azov», який збирає інформацію про українців. 27

Поширення фейків/заміна інформації:

- кібератаки з метою блокування роботи марафону «FreeДОМ»; 28

- злом табло обмінника у Рівному; 29

- нейтралізована мережа російських інтернет-агентів із 5 осіб, які «розганяли» через соцмережі деструктивні дописи; 30

- кібератака на сервери та мережі радіостанцій TAVR Media та розповсюдження фейку про проблеми зі здоров’ям Президента України. 31

Злив інформації:

- знешкоджено злочинне угруповання, яке збувало дані щодо оборонних підприємств і спеціалізованих установ сфери зв’язку та захисту інформації, запобігши витоку оборонної інформації через даркнет; 32

- російська хакерська група RaHDIt виклала у відкритий доступ дані про тисячі співробітників Головного управління розвідки військового відомства України; 33

- український хакер розповсюджував викрадені дані про компанії у закритих хакерських форумах, які адмініструються із території рф. 34

Інше:

- невідомі отримали доступ та видалили фейсбук-акаунт головреда «Преступности.НЕТ» та YouTube-канал видання. 35

Кібератаки на росію

Dos/DDos:

Російський сайт компанії IKEA зазнав хакерської атаки. 36

Зламано офіційний сайт Мінфіну рф. 37

IT армією України у період з 27 червня до 24 липня було атаковано більш як 1550 російських онлайн-ресурсів 38, 39:

- на сайтах держструктур та держорганів рф розміщено привітання з Днем Конституції України;

- сайт Роскосмосу;

- CRM системи;

- паралізовано роботу десятків тендерних майданчиків, зокрема найбільшого – Росэлторг (втрачено конфіденційні дані майже 500 тисяч користувачів);

- сайти більшості кінотеатрів рф;

- критично важливі онлайн-ресурси Міністерства закордонних справ рф;

- більше сотні онлайн-магазинів дронів та військторгів рф;

- телекомунікаційні послуги від Beeline та їхні онлайн-ресурси;

- російські ЗМІ.

Статистика атак від disBalancer (інструмент DDoS-атак Liberator) за перші п’ять місяців кібервійни 40:

Deface та заміна інформації:

- повідомляється, що на сайті бєлгородського медцентру в розділі «лікування наркоманії та алкоголізму» українські хакери розмістили фото російських лідерів; 41

- хакери Anonymous повідомили про deface російських сайтів http://crmsdo.ru/, https://www.nichibo-motor.ru/, https://dennisya.ru/, http://www.risus-clinic.ru/;42

- сайт співака Градського став рупором правди про війну в Україні (на головній сторінці можна побачити реальні втрати російських солдатів, заклики здатися в полон та проукраїнські кліпи); 43

- сайт постачання продуктових товарів для потреб Іркутської філії Газпрому https://gazprompitanie38.ru/ зламано Anonymous; 44

- YourAnonSpider зламали захищену хост-систему https://secure-host.net/ ;45

- NB65 зламали сайт ТОВ «Лисьвенського механічного заводу»; 46

- турецькі хактивісти зламали російські сайти https://zhksochi-park.ru/ та https://anatomia-mebeli.ru/;47

- YourAnonSpider провели атаку на домен http://putin-vladimir.ru/;48

- YourAnonSpider зламали сайт https://ronnon.ru/index.html.49

Злив інформації:

- білоруські кіберпартизани оприлюднили особисті дані вагнерівців; 50

- Abatu виклали в мережу 50 тис. документів (600 МБ даних) від російського Арктичного й антарктичного науково-дослідного інституту; 51

- у мережі пропонують купити базу даних клієнтів московського ЦУМу (ПІБ, телефон, куплений бренд, іноді email близько 50 тис. осіб); 52

- проект squad303 оприлюднив декілька сотень телефонних номерів та електронних адрес депутатів російської думи. 53

Кібератаки в світі

1 липня 2022 року Департамент юстиції США представило новий стратегічний план, головною ціллю якого були названі атаки програм-вимагачів і кіберзлочинці. Департамент заявив, що має намір посилити свої технологічні можливості кібербезпеки та більш агресивно переслідувати тих, хто піддає ризику інформацію або активи уряду США. Департамент юстиції має на меті покращити реакцію на атаки програм-вимагачів до вересня 2023 року, пообіцявши значно збільшити відсоток зареєстрованих інцидентів програм-вимагачів, у яких проводяться слідчі дії протягом 72 годин, і збільшити на 10% випадків кількість програм-вимагачів, у яких відбуваються вилучення або конфіскація майна. Департамент юстиції також посилюватиме кібербезпеку та боротиметься з кіберзлочинністю за допомогою чотирьох ключових стратегій: стримування, знищення та переслідування кіберзагроз; зміцнення міжурядового, міжнародного та приватного партнерства для боротьби з кіберзлочинністю; захист даних та інформації Департаменту юстиції; а також підвищення кіберстійкості в приватному секторі та інших державних установах.54

Опубліковано новий звіт Державною службою спеціального зв’язку та захисту інформації України, у якому зазначено, що за кілька місяців до та одразу після вторгнення було скоєно 40 окремих критичних кібератак, частота та обсяг суттєво зросли протягом другого кварталу року. 55

Команда KrebsOnSecurity надала звіт про деанонімізацію власника проксі-ботнету RSOCKS. RSOCKS працює з 2014 року, коли на кількох російськомовних форумах про кіберзлочинність було вперше повідомлено про доступ до веб- магазину для ботнету. KrebsOnSecurity ідентифікувала його власника – 35-річного росіянина, який народився в Омську та живе за кордоном, а також керує найбільшим у світі спам-форумом RUSdot. RUSdot є форумом- альтернативою Spamdot, набагато більш таємничим та закритим форумом, де протягом останніх років спілкувалась більшість провідних світових спамерів, розробників вірусів і кіберзлочинців. Псевдонім злочинця в даркнеті – Stanx, а ім’я в реальному житті – Деніс Клостер. 56

Відповідно до останнього звіту команди Digital Shadows станом на цей рік злочинці кіберпотоків розкрили понад 24 мільярди імен користувачів і паролів облікових записів. Це на 65% більше, ніж у 2020 році. Топ-50 найпоширеніших паролів неймовірно легко вгадати, і вони містять лише слово «password» або комбінацію цифр, які легко запам’ятати. Офлайн-атаки зазвичай дають найкращі результати для викрадення паролей; 49 із 50 найпоширеніших паролів можна зламати менш ніж за секунду. Додавання спеціального символу до основного десятизначного пароля додає до цього часу приблизно 90 хвилин. Додавання двох спеціальних символів збільшує час офлайн-злому приблизно до 2 днів і 4 години. 57

Основні способи та рекомендації щодо захисту компаній та установ від інсайдерських загроз та зниження ризиків незаконного обміну конфіденційною інформацією:

- Використання точки доступу: загальнодоступний Wi-Fi зручний, але не дуже безпечний. Не підключайтесь донезахищених паролем мереж Wi-Fi.

- Не залишайте комп’ютер без нагляду: якщо ви залишаєте навіть на 30 секунд комп’ютер без нагляду, щоботримати каву, це може призвести до проблем. Заблокуйте екран а, якщо комп’ютер доведеться залишитинадовго, помістіть його в сейф.

- Використовуйте екранну накладку для захисту від підглядання: багато хто з нас може легко дивитися черезчиїсь плечі на відкриті презентації PowerPoint, що містять фінансові дані, або конфіденційні електронні листи про ділові угоди. Блокування всього цього не потребує багато часу, і це недороге рішення, щоб уникнути небажаних очей.

- Зведіть до мінімуму обмін даними: використовуйте якомога менше інформації під час конфіденційних розмов. Також є корисними кодові слова, які гарантують, що назви конкретних компаній чи проєктів не розкриваються.

- Безпека документів: не показуйте важливі документи на екрані та не надсилайте їх через інструменти обмінудокументами або інструменти обміну повідомленнями. Переконайтеся, що все важливе зашифровано, перш ніжподілитися ним.

- Переходьте в режим анонімного перегляду: використовуйте інструменти веб-переглядача в режиміанонімного перегляду, які автоматично стирають особисті дії, щоб, якщо хтось все-таки отримав доступ до робочого комп’ютера, не міг переглядати жодну останню активність – історію веб-переглядача, файли cookie та дані сайтів. Це стосується не тільки ноутбука, а й будь-яких мобільних пристроїв.

Кібердайджест підготовано аналітиками GC3 на базі відкритих джерел інформації (OSINT).