Аналітичний дайджест кіберподій за червень

КЛЮЧОВІ ВИСНОВКИ

З початку війни в Україні в громадському полі виникло 114 хакерських груп.

На даний час відомо про 72 активні хакерські угрупування, 45 з них проукраїнських, 25 – проросійські і два невідомі. Більшість із них займаються організацією DDoS атак та точкових зломів. [1]

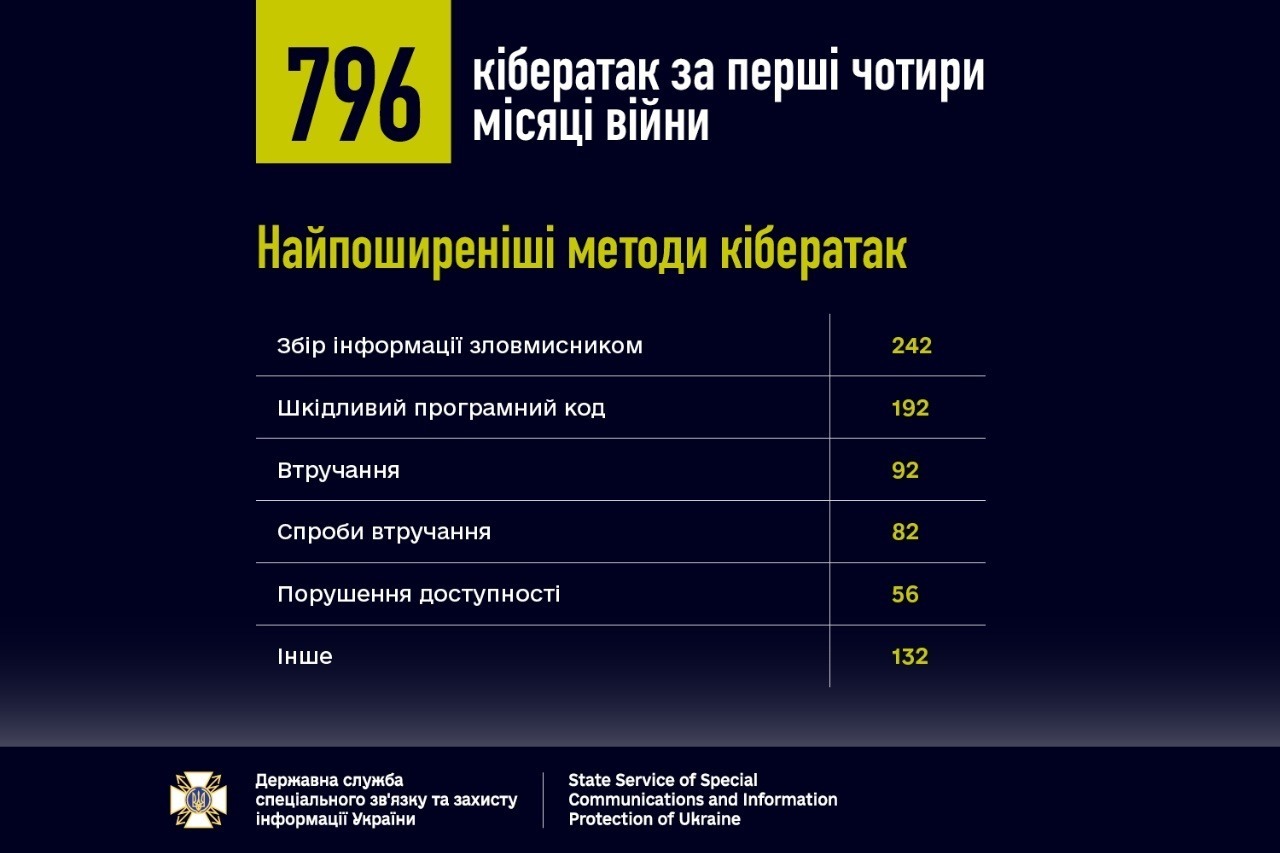

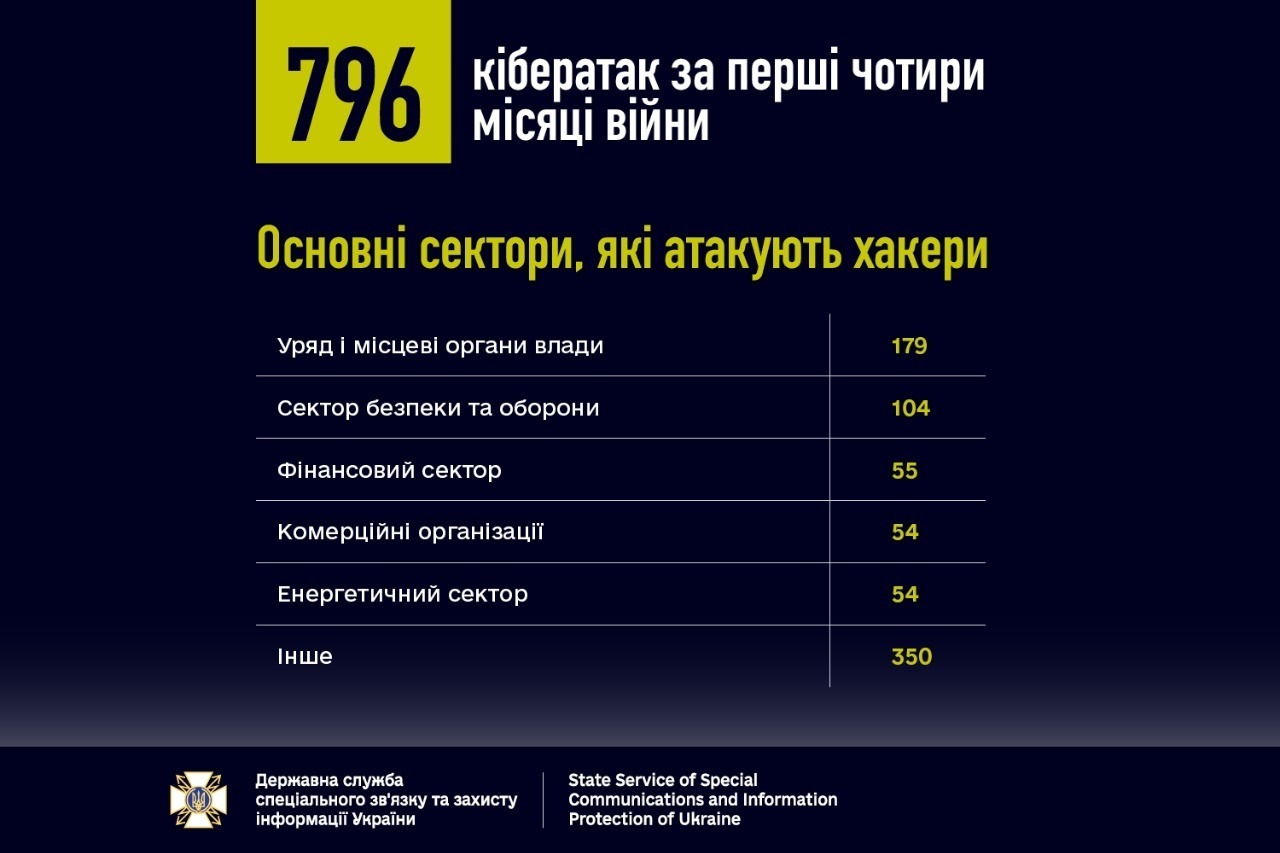

В Держспецзв’язку України за перші чотири місяці війни зафіксували 796 кібератак. Найбільше, як і раніше, атакують Уряд і місцеві органи влади, оборонний, фінансовий, енергетичний сектори. Залишаються у полі зору кіберзловмисників також транспортна інфраструктура та телеком-галузь. [2]

Проти України виступають в основному російські хакери. Згідно зі звітом «Захищаючи Україну: ранні уроки кібервійни», діяльність російських кіберзлочинців курується трьома урядовими організаціями: Федеральною службою безпеки, Головним управлінням розвідки, Службою зовнішньої розвідки рф. [3]

Найвідомішими угрупуваннями, що виступають проти росії являються Anonymous та IT ARMY of Ukraine.

Станом на 5 червня колектив Anonymous зламав і оприлюднив понад 12 мільйонів російських файлів і електронних листів (не включаючи баз даних) після оголошення кібервійни злочинному режиму Кремля. [4] Цей об’єм постійно збільшується. За останній місяць в мережу потрапило ще кілька ТБ даних.

ІТ-армія почала свою роботу на третій день повномасштабного російського вторгнення. Понад 250 тисяч хакерів-добровольців з усього світу об’єдналися, щоб щодня влаштовувати масові атаки на російські онлайн-ресурси. З 26 лютого по 26 червня ІТ-армією було атаковано більше ніж 4200 російських онлайн-ресурсів:

- Сайти держустанов, регіональні суди, заклади вищої освіти, банки. Через DDoS-атаки було зупинено роботу сайтів державних установ рф, росіяни не могли отримати держпослуги, провести фінансові операції в онлайн-банкінгу, абітурієнти не могли подати заявку онлайн до ЗВО, а судові процеси в регіонах призупинилися.

- Економічний форум, сайти національних і регіональних ЗМІ та онлайн-телебачення, Rutube. Кібератаки зашкодили виступу путіну, а також вивели з ладу ЗМІ, щоб ті не поширювали пропаганду.

- Сервіси для бізнесу, тендерні майданчики, сервіси онлайн-бухгалтерії, інтернет-провайдери. ІТ-армія завадила підприємцям росії, призвела до зриву торгів, заблокувала роботу бухгалтерам та доступ до інтернету.

- Системи маркування, алкогольні заводи та ветеринарні інспекції. Атаки призвели до збоїв у роботі продуктових компаній, які не могли нанести спеціальний QR-код на товар, завадили інформаційним системам відстежувати обороти алкогольної продукції та отримати дозволи на м’ясні та молочні вироби.

- Сервіси купівлі авіаквитків, страхові сервіси, онлайн-сервіси кур’єрської доставки, замовлень їжі, інтернет-покупок. Це не дало росіянам придбати онлайн у кілька кліків необхідну послугу та продукт. [5]

Під час Петербурзького міжнародного форуму заступник голови правління Сбербанку Станіслав Кузнєцов повідомив, що з початку війни хакери активніше атакують російські ресурси: кількість атак хакерів зросла приблизно в 15 разів. В результаті їхньої діяльності було вкрадено дані 65 мільйонів росіян, скомпрометовано 13 млн карток, перевипуск яких становитиме не менше 4,5 млрд рублів. [6]

Тільки у березні в рф зафіксовано восьмикратне збільшення DDoS-атак. Найбільше атак здійснювалося на банки – 35%, на держоргани – третина нападів, на освітні установи – майже кожне десята (9%), на ЗМІ – 3%. [7]

УКРАЇНА У КІБЕРПРОСТОРІ

Україна постійно зростає у цифровому полі. Під час першої у світі кібервійни хакерам так і не вдалося знайти слабке місце захисту і дістатися до українських реєстрів чи до критичної інфраструктури. Ми стоїмо, тому що держава протягом тривалого часу підвищувала свою кіберстійкість: через міжнародну співпрацю, зміни до законодавства, посилюючи кадри та оснащення. [8] У цьому місяці було проведено заходи з забезпечення стабільності кіберфронту та мінімізації ризиків від кіберзагроз, укладено нові партнерські домовленості та ініційовано інші кроки для посилення міжнародної взаємодії у сфері сучасних технологій, зокрема кібербезпеки та кібероборони.

Рівень кіберстійкості та кібербезпеки

Державна служба морського і внутрішнього водного транспорту та судноплавства України у співпраці з Міністерством інфраструктури розробили сервіс завантаження електронних копій кваліфікаційних документів моряків, які будуть використані для створення резервних баз даних на локальному сервері, що значно посилює кіберзахист. [9]

Україна отримала оцінку 75,32 у Національному індексі кібербезпеки і зайняла 24 місце в рейтингу. Це показник значно вищий середнього. [10]

Партнерство

Міністр цифрової трансформації Михайло Федоров та новий посол США в Україні Бріджит Брінк домовились про подальшу співпрацю: США продовжуватимуть підтримку й розвиток цифровізації та кіберзахисту України, а також важливу роботу із захисту України, її народу та демократичного майбутнього.

Cаме США були однією серед перших країн, що запропонувала допомогу під час кібератаки 14 січня, яку у Держспецзв’язку вважають початком активної фази війни росії проти України у кіберпросторі. Зараз Україні в протистоянні агресору допомагають провідні американські ІТ-компанії. [11]

Компанія Palantir готова стати партнером України у секторі оборони, безпеки та цифрових технологій. Palantir — світовий лідер з розробки програмного забезпечення для аналізу даних. Продуктами компанії користується Міністерство оборони США, великі інвестиційні банки та хеджфонди. Компанія готова відкрити офіс в Україні та почати спільні розробки з українськими спеціалістами. [12]

Міжнародна взаємодія

Українська делегація вперше взяла участь у засіданні Керівного комітету Об’єднаного центру передових технологій з кібероборони НАТО (CCDCOE). Приєднання України до CCDCOE – важливий крок для нашої країни для посилення міжнародної взаємодії у сфері кібербезпеки та кібероборони, а також на шляху вступу України до НАТО. [13]

Цього року вперше до однієї з наймасштабніших конференцій у світі технологій, Collision, доєднається українська ІТ-спільнота, де презентує можливості українського ІТ на міжнародній арені. [14]

Україна затвердила делегацію для переговорів України та ЄС щодо участі у програмі розвитку сучасних технологій «Цифрова Європа». Це масштабний проєкт на 7,5 млрд євро, який фінансує дослідження й програми у сфері штучного інтелекту, кібербезпеки, цифрових навичок тощо. [15]

РОСІЯ У КІБЕРПРОСТОРІ

Вже ні для кого не секрет, що можливості росії на цифровому фронті було значною мірою переоцінені: проблеми спостерігаються як в проведенні атак, так і в захисті. Через брак кваліфікованих ІТ-фахівців було зроблено багато спроб залучення простих громадян до хакерських атак, але недосвідченість таких кадрів досить відчутна. Також росія не може зосередитися на атаках оскільки все більше ресурсів витрачає на захист своїх мереж. Попри численні намагання приховати свої вразливості, успішні атаки на російські інтернет-ресурси спостерігаються день за днем. До цього залучені хакерські угрупування з усього світу, офіційні органи України та її іноземних партнерів. Неодноразово ініціювалось створення різних коаліцій у сфері кібербезки, але практичної користі такі союзи не принесли.

Послаблення кіберсфери

Міністерство юстиції США спільно з партнерами з правоохоронних органів ФРН, Нідерландів та Британії ліквідували інфраструктуру російського ботнету RSOCKS, що зламала мільйони комп’ютерів по всьому світу. [16]

Спроби стабілізації

На фоні посилення атак хакерів наприкінці лютого на російську IT-інфраструктуру після початку війни в Україні, росія показала свою неспроможність протидіяти цим атакам, слабкість у сфері кібербезпеки. Тому найбільші компанії рф у сфері інформбезпеки («Лабораторія Касперського», R-Vision, профільні підрозділи ВАТ РЖД, «Росатома» і т.д.) хочуть спробувати об’єднати зусилля в розробці спільних рішень в рамках нового консорціуму. [17]

Російський кіберспецназ формує нові дивізіони для атак на НАТО. Група створила новий дивізіон «Спарта», у сферу відповідальності якого входить кібердиверсія, порушення роботи інтернет-ресурсів, крадіжка даних та фінансова розвідка, орієнтована на НАТО, їхніх членів та союзників. Створений підрозділ є офіційною частиною групи Killnet Collective. [18]

Рівень «фахівців» зі злому

Популярний IT-блогер з ніком eTorus запевняє, що встиг за декотрими адресами та паролями Killnet зайти на сторінки у фейсбуці та ВКонтакті. Він дійшов висновку, що більшість фігурантів кіберугруповання Killnet – практично підлітки. Зазначається, що це переважно інтернет-шахраї та кіберзлочинці доволі пересічного рівня. Це збігається з думкою профільних експертів. [19]

ВИЯВЛЕНІ АТАКИ

Кібератаки на Україну

Deface та DeepFake

- Хакери атакували медіасервіс oll.tv та запустили замість футболу російську пропаганду. [20]

- Хакери застосували зовнішність мера Києва, Віталія Кличка, для переговорів з мерами Берліну та Мадриду. [21]

- Кібератака на державні організації України з використанням шкідливої програми Cobalt Strike Beacon та експлойтів до вразливостей CVE-2021-40444 і CVE-2022-30190. [22]

- Масована кібератака на медійні організації України з використанням шкідливої програми CrescentImp та скомпрометованих електронних адрес державних органів. [23]

- Кібератака групи UAC-0098 на об’єкти критичної інфраструктури України з використанням шкідливої програми Cobalt Strike Beacon. [24]

- Кібератака групи APT28 з використанням шкідливої програми CredoMap. [25]

- Кібератака у відношенні операторів телекомунікацій України з використанням шкідливої програми DarkCrystal RAT. [26]

Кібератаки на росію

DDoS

- GhostSec зламали 104 пристрої Системи промислового контролю. [27]

- IT ARMY of Ukraine атакувала:

- веб-ресурси російських інтернет-провайдерів; [28]

- російські інформаційні системи Міністерства праці та соціального захисту рф, житлового будівництва, ресурсу про землю та нерухомість, насінництва; [29, 30]

- росзмі; [31, 32, 33, 34]

- ресурси державних установ рф; [35, 36]

- онлайн-частину сервісу «Мои документи»; [37]

- будівельні магазини окупантів у Криму; [38]

- судові інформаційні системи; [39, 40]

- економічний форум з виступом путіна; [41]

- сайти терористичних утворень на тимчасово окупованих територіях України; [42]

- онлайн-ресурси російських вузів; [43]

- Госуслуги рф. [44]

Deface та заміна інформації

- На трьох радіостанції Санкт-Петербурга (Дорожнє радіо, Ретро ФМ та Нове радіо) транслювали українські та антивоєнні пісні: гімн України у виконанні Олександра Пономарьова, спільна композиція Pink Floyd та вокаліста Бумбокс Андрія Хливнюка «Ой у лузі червона калина» та пісня «Нам не нужна война!» російського гурту «Ногу свело». [45]

- Nybbas зламали віртуальне навчальне середовище Moodle. [46]

- Anonymous розмістили заклик «STOP PUTIN, STOP WAR» на сайті Сбербанку. [47]

- На російських телеканалах з’явилося послання «Кров тисяч українців і сотень їхніх убитих дітей на ваших руках», що пов’язують з діяльністю Anonymous. [48]

- Хакери зламали сайт Міністерства будівництва та житлово-комунального господарства росії. [49]

- Зламано російську радіостанцію «Коммерсантъ FM»: в ефірі пролунав гімн України та композиція «Червона калина». [50]

- На зламаних російських телеканалах (канал «Россия», «Первый канал», НТВ) показали правду про війну в Україні. [51]

- Фейкове звернення від імені першого заступника глави адміністрації президента рф Сергія Кирієнка було розміщено в російському виданні «Известия». [52]

- Хакери зламали сайт «верховного суду ДНР», передавши «привіт» суддям, що винесли смертний вирок іноземцям, які воювали на боці України. [53]

- На інтернет-сторінці сервісу «Смотрим.ру» російської ВДТРК транслювалася заставка з написом «Путін знищує українців! Зупиніть війну!». [54]

Витік даних від

- металургійної інженерно-інвестиційної групи «МетПром», дочірньої компанії російського енергетичного гіганта Газпрому, пов’язаної з Арабською Республікою Єгипет та Ісламською Республікою Іран (184 ГБ) – B00da, Porteur, Wh1t3, Sh4d0w; [55]

- групи компаній «Выбери Радио», яка обслуговує близько 100 радіостанцій у 18 містах по всій росії з понад 8 мільйонами слухачів (823 ГБ) – Anonymous; [56]

- російської онлайн-школи англійської мови SkyEng (7 442 890 рядків, серед яких логіни, ПІБ, дати народження, телефони, адреси електронної пошти, Skype, інформація про таймзони та регіони проживання клієнтів); [57]

- ФДУП в Москві, що займається відходами (файли, пов’язані з новою системою поводження з токсичними відходами, включаючи рівні 1 і 2) – Team Onefist; [58]

- Липецького технічного університету (хакери повідомили про витік даних, але деталі не уточнили) – LulzSecMafia; [59]

- RKP Law, російської юридичної фірми, що працює з великими банківськими, медійними, нафтовими та промисловими фірмами, а також з державними інтересами, у тому числі з американськими компаніями (1 ТБ) – B00da, Porteur; [60]

- ЦБ (Центрального Банку) росії (витік програмного забезпечення) – RootkitHuN7er; [61]

- Московського авіаційного інституту (база даних, Telegram-бот та API) – Anonymous; [62]

- Федерального унітарного підприємства «російські мережі мовлення та оповіщення» (повна мережа, електронні листи співробітників і LinkedIn) – LulzSecMafia; [63]

- департаменту забезпечення оперативно-розшукової діяльності МВС Білорусі (записи прослуховування співробітників російського посольства за 2020–2021 роки) – білоруські опозиційні хакери «Кібер-партизани»; [64]

- компаній і підприємств, що виробляють безпілотні літальні апарати в росії (характеристики та деталі виробництва трьох нових БПЛА: «Геліос», «Грім» і «Оріон-Е» – Anonymous; [65]

- Громадської палати Красноярська, найбільшого міста Красноярського краю, важливого вузла Транссибірської магістралі, одного з найбільших виробників алюмінію в країні (41,1 ГБ) – Porteur, B00da. [66]

ШПЗ

- Кібератаки груп, асоційованих з Китаєм, у відношенні російських науково-технічних підприємств та державних органів з використанням шкідливої програми Bisonal. [67]

Кібератаки в світі

НОВА ПОЛІТИКА

Міністерство юстиції СШАоголошує нову політику щодо звинувачення у справах згідно із Законом про комп’ютерне шахрайство та зловживання. Політика вперше наказує, що дослідження безпеки при відсутності наміру не повинно каратися. У нових рекомендаціях зазначено, що прокурори повинні уникати висунення звинувачень дослідникам безпеки, які «сумлінно» виявляють уразливі місця та повідомляють про них. Однак в рекомендаціях також зазначено, що заява про проведення досліджень безпеки не є безкарним пропуском для тих, хто діє недобросовісно. [68]

ФБР ВИЛУЧАЄ ДОМЕНИ

31 травня 2022 року ФБР і Міністерство юстиції заявили, що вони захопили домен пошукової системи, яка стверджувала, що надає користувачам можливість переглядати мільярди записів особистих даних із понад 10 000 випадків порушення даних, фактично припиняючи злочинну операцію. Сайт weleakinfo.to запропонував послугу підписки, за допомогою якої клієнти могли отримати доступ до особистої інформації, яка просочилася в результаті порушення даних, включаючи імена, адреси електронної пошти, імена користувачів, номери телефонів та паролі для облікових записів в Інтернеті. Така інформація є цінною для кіберзлочинців, які прагнуть вчинити шахрайство з ідентифікацією та фінансами. Агенти також захопили два домени, ipstress.in і ovh-booter.com, які пропонували брати в оренду для проведення атаки «розподілена відмова в обслуговуванні». [69]

FLUBOT

Міжнародна правоохоронна операція за участю 11 країн призвела до ліквідації однієї з найшвидших мобільних шкідливих програм на сьогоднішній день. Відоме як FluBot, це шкідливе програмне забезпечення Android агресивно поширюється через SMS, вкрадені паролі, онлайн-банківські реквізити та іншу конфіденційну інформацію із заражених смартфонів по всьому світу. Це технічне досягнення стало результатом комплексного розслідування за участю правоохоронних органів 10 країн за координації міжнародної діяльності Європейського центру боротьби з кіберзлочинністю (EC3) Європолу. [70]

ДАРКНЕТ

У Даркнеті з’явилися нові сміттєзвалища:

- BidenCash пропонує понад 2 500 000 скомпрометованих платіжних карток.

- Validstatus пропонує понад 220 000 скомпрометованих платіжних карток.

Обидва маркетплейси рекламують себе як платформи для продажу карток від хакерів, для хакерів. Однак вони є новими на ринку і досі не мають позитивної репутації.

GC3 відстежує понад 50 сервісів, що спеціалізуються на розповсюдженні скомпрометованих даних платіжної картки.

SHIELDS HEALTH CARE GROUP

Два мільйони пацієнтів із майже 60 медичних закладів нещодавно були повідомлені про те, що їхні дані були вкрадені після злому стороннього постачальника, Shields Health Care Group. Це найбільше порушення системи охорони здоров’я за 2022 рік. Хакер отримав доступ до певних систем Shields протягом трьох тижнів з 7 по 21 березня. Під час перерви в роботі системи зловмисник вкрав «певні дані» з мережі. [71]

RANSOMWARE

Згідно з останньою доповіддю команди Cybereason, у 2022 році програмне забезпечення-вимагач продовжує домінувати серед загроз. Організації перебувають у облозі різноманітних загроз, але програмне забезпечення-вимагач пропонує суб’єктам загроз унікальне поєднання дуже низького ризику з дуже високою винагородою – тому обсяг атак програм-вимагачів майже подвоївся порівняно з попереднім роком, а загальна вартість програм-вимагачів зросла, оцінюється у понад 20 мільярдів доларів. Фінансовий сектор увійшов до п’ятірки найбільш цільових секторів, при цьому LockBit здійснив найбільшу кількість атак проти фінансових компаній. Надзвичайно важливо, щоб організації зосередилися на виявленні перших трьох кроків атаки програм-вимагачів: виявлення, закріплення та підвищення привілеїв. [73]

Глобальний центр взаємодії в кіберпросторі (GC3) співпрацює з компаніями, правоохоронними та дослідницькими організаціями для нейтралізації кіберзлочинності.